Wawancara Khusus

Thomas Timmerman

Senior Market Expert Paessler

“Gangguan IT Menimbulkan Konsekuensi Serius bagi Perusahaan”

------------------------

“Kegagalan atau bahkan gangguan IT dapat menimbulkan konsekuensi serius bagi perusahaan, dan dalam kasus yang ekstrem justru dapat membahayakan keberadaan perusahaan itu sendiri”. [Thomas Timmerman]

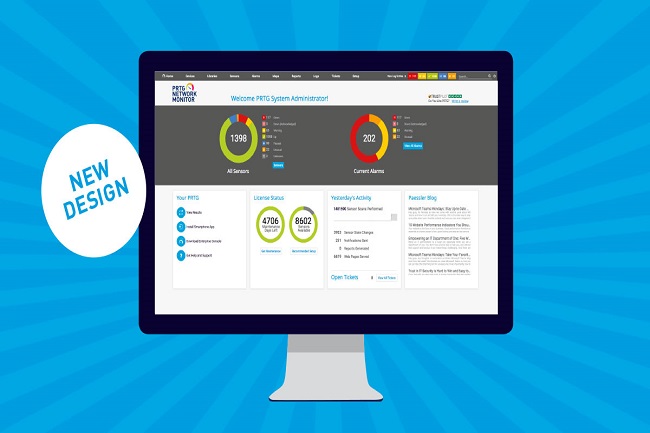

Selaku pakar monitoring infrastruktur dan jaringan IT global terkemuka, Paessler menancapkan lini bisnis yang kuat di Asia Pasifik. Sejak awal berdirinya pada 1997, Paessler menawarkan solusi pemantauan bisnis di semua industri dan semua level dari UKM hingga perusahaan besar. Saat ini, tercatat lebih dari 500.000 pengguna di lebih dari 170 negara mengandalkan Paessler Router Traffic Grapher (PRTG) dan solusi Paessler lainnya untuk memantau infrastruktur Teknologi Informasi (IT) dan Teknologi Operasional (OT), dan Internet of Things (IoT) yang kompleks. Bisnis Paessler meluas setelah masyarakat menemukan keandalan dari PRTG sebagai perangkat lunak untuk penggunaan bandwith yang sangat dibutuhkan komunitas IT. Paessler meyakini monitoring memainkan peran penting dalam mengurangi konsumsi sumber daya manusia. Produk keluaran perusahaan membantu pelanggan mengoptimalkan infrastruktur IT, OT, dan IoT mereka, serta menekan konsumsi atau emisi energi untuk masa depan dan lingkungan. Untuk mengenal lebih jauh terhadap produk dan jasa layanan IT Paessler, wartawan Gatra mewawancarai Senior Market Expert Paessler, Thomas Timmerman. Berikut petikannya:

Apa itu solusi pemantauan (monitoring) dan mengapa itu menjadi penting?

Setiap perusahaan kini sepenuhnya mengandalkan sistem IT dalam menjalankan operasional sehari-hari mereka. Kegagalan atau bahkan gangguan IT dapat menimbulkan konsekuensi serius bagi perusahaan, dan dalam kasus yang ekstrem justru dapat membahayakan keberadaan perusahaan itu sendiri. Pemantauan IT (IT monitoring) berfungsi memantau ketersediaan serta kinerja perangkat dan aplikasi, menyimpan dan mengevaluasi data yang diperoleh, memperingatkan jika ada masalah, dan menerbitkan data dalam bentuk dasbor dan laporan. Ini berarti, IT monitoring mendeteksi gangguan pada jaringan dan infrastruktur IT perusahaan pada waktu yang tepat dan menginformasikan tim yang bertanggung jawab - biasanya IT Ops - sehingga tim terkait dapat mengambil tindakan sebelum timbul masalah serius dari persoalan tersebut.

Bisakah Anda menjelaskan tentang potensi ancaman yang mungkin terjadi dan dapat dihindari dengan solusi pemantauan?

Pertama-tama, alat IT monitoring bertanggung jawab atas kelancaran pengoperasian jaringan dan infrastruktur IT. Kegagalan atau malfungsi dapat menimbulkan konsekuensi serius tergantung pada model bisnisnya. Sebagai contoh, beberapa malfungsi yang dapat terjadi seperti kegagalan toko web yang tidak terdeteksi, gangguan dalam komunikasi email, atau kehilangan data karena pengoperasian database yang tidak sesuai standar. Selain itu, solusi IT monitoring juga membentuk semacam meta-security (keamanan meta). Ini berarti solusi IT monitoring turut memantau komponen keamanan seperti firewall, sistem cadangan, serta pemindai virus, dan segera mengeluarkan peringatan jika terjadi masalah, seperti malfungsi dalam pencadangan otomatis atau definisi virus yang belum diperbarui.

Beberapa solusi IT monitoring juga mampu mendeteksi perilaku yang tidak biasa. Misalnya, lalu lintas data yang luar biasa tinggi dapat menjadi indikasi aktivitas malware yang lolos dari sistem keamanan umum. Notifikasi tepat waktu dari solusi monitoring kepada pihak penanggung jawab mungkin dapat mencegah konsekuensi yang lebih buruk. Sejumlah hal yang kerap diabaikan adalah ancaman fisik seperti: pembobolan sistem IT, kebakaran, banjir, atau temperatur tinggi yang dapat menyebabkan kerusakan besar di pusat data dan melumpuhkan sistem IT sepenuhnya. Alat pemantauan dengan jangkauan luas memainkan peran yang penting dengan mengintegrasikan sistem IT konvensional, sistem keamanan khusus, serta membangun teknologi ke dalam sistem pemantauan yang terpusat, sehingga memungkinkan identifikasi kesalahan yang cepat dan analisis akar masalah. Namun, pada dasarnya alat tersebut tidak hanya mendukung protokol IT konvensional, tetapi juga protokol dan metode yang memungkinkan pemantauan teknologi bangunan di pusat data, seperti integrasi melalui API, Modbus, atau MQTT.

Menurut Anda, apa protokol terbaik yang dapat ditawarkan oleh solusi pemantauan IT dalam meminimalisir kemungkinan serangan siber?

Beberapa alat dikhususkan untuk mendeteksi serangan siber, sehingga menggunakan protokol jaringan seperti NetFlow atau packet sniffing untuk mendeteksi serangan pada waktu yang tepat melalui analisis lalu lintas yang mendalam. Namun, ini adalah solusi khusus yang berfokus hampir secara eksklusif pada aspek keamanan. Hanya mengandalkan alat tersebut sama saja dengan menutup jalan utama untuk menghindari kemacetan di pusat kota -kendaraan-kendaraan akan mencari jalan lain dan kekacauan yang terjadi di tempat atau jalur lain mungkin akan lebih besar dari yang ingin diminimalisasi.

Apa saja langkah-langkah utama yang harus diambil organisasi untuk mencegah serangan siber terhadap sistem mereka? Bagaimana peran solusi pemantauan dalam hal ini?

Konsep keamanan yang komprehensif membutuhkan berbagai tindakan dan alat: alat keamanan klasik seperti firewall dan sistem cadangan, sistem khusus untuk melawan penyusup dan serangan DDOS, serta alat pemantauan IT konvensional dengan jangkauan luas yang dapat memantau seluruh pengukuran dan memusatkannya jadi satu.

Bagaimana solusi pemantauan dapat membantu organisasi dalam strategi keamanan mereka serta mengidentifikasi potensi kerentanan?

Solusi pemantauan yang lebih luas membantu mencegah serangan siber dengan menggunakan berbagai protokol dan metode untuk memberikan gambaran menyeluruh sistem IT. Hal ini memungkinkan tim IT Ops untuk memahami sistem IT mereka dan segera mengidentifikasi aktivitas anomali dengan benar: Misalnya, membedakan antara aktivitas anomali yang disebabkan oleh aktivitas data back-up yang terjadwal, dengan aktivitas anomali tanpa penyebab yang diketahui sehingga kemungkinan berbahaya.

Selain itu, solusi pemantauan yang luas ini mengintegrasikan semua komponen lain seperti alat keamanan khusus, IT standar, dan aspek keamanan fisik yang menciptakan satu tinjauan keseluruhan, satu konteks, dan satu dasbor terpusat untuk selalu melacak seluruh perilaku yang tidak biasa atau mencurigakan secara real time.

**

_thumb.jpg)

_(1)_11zon1_thumb.jpg)